De financiële sector is een van de meest getroffen industrieën als het gaat om fraude. Van spoofing en phishing-aanvallen tot kunstmatig opgeblazen verkeer (AIT) en SIM-swapping-fraude – criminelen proberen vrijwel alles om bedrijven en hun klanten geld afhandig te maken. Het voorkomen van succes voor deze fraudeurs begint met het herkennen van de scams en weten wat je kunt doen om de risico's te minimaliseren.

1. Spoofing en Phishing

Cybercriminelen doen zich voor als financiële diensten of bedrijven (spoofing) via e-mails (phishing), sms-berichten (smishing), sociale mediakanalen zoals WhatsApp en Messenger (social media phishing), of via spraakdiensten (vishing). Ze sturen valse facturen of betalingslinks in de hoop klanten van die bedrijven te misleiden om inloggegevens, kaartnummers of persoonlijke informatie te onthullen door hen door te sturen naar frauduleuze links. Deze aanvallen bootsen vaak legitieme communicatiekanalen na en kunnen voor consumenten moeilijk te herkennen zijn.

Verschrikkelijk, toch? Loyale klanten lopen het risico hun persoonlijke gegevens – en mogelijk veel geld – te verliezen terwijl ze denken dat ze communiceren met een legitiem bedrijf. Dit schaadt niet alleen hun financiële situatie, maar ook het vertrouwen tussen de klant en de organisatie krijgt een flinke klap! Het kan zelfs het merkimago van een bedrijf schaden wanneer klanten het verschil niet kunnen zien tussen legitieme berichten en phishingpogingen. Dus, wat kan hieraan gedaan worden?

Verschrikkelijk, toch? Loyale klanten lopen het risico hun persoonlijke gegevens – en mogelijk veel geld – te verliezen terwijl ze denken dat ze communiceren met een legitiem bedrijf. Dit schaadt niet alleen hun financiële situatie, maar ook het vertrouwen tussen de klant en de organisatie krijgt een flinke klap! Het kan zelfs het merkimago van een bedrijf schaden wanneer klanten het verschil niet kunnen zien tussen legitieme berichten en phishingpogingen. Dus, wat kan hieraan gedaan worden?

Spoofing en Phishing bestrijden

Phishing-aanvallen richten zich op nietsvermoedende klanten die vaak niet erg technisch onderlegd zijn. Degenen die weten waar ze op moeten letten, herkennen vaak de valse berichten, maar de signalen zijn gemakkelijk te missen. Een vreemd telefoonnummer of een ongebruikelijke accountnaam wordt vaak over het hoofd gezien, en wanneer je klanten de verkeerde berichten vertrouwen, wordt het een rommeltje. Er zijn bepaalde stappen die een bedrijf kan nemen om klanten te helpen onderscheid te maken tussen legitieme berichten en berichten van criminelen die zich voordoen als dat bedrijf.

Richtlijnen voor Communicatie

Het is belangrijk dat bedrijven duidelijke richtlijnen en verwachtingen opstellen voor hun communicatie met klanten. Laat klanten weten welk type berichten ze wel – of niet – kunnen verwachten en geef hen richtlijnen over hoe ze moeten reageren als ze vermoeden dat de berichten frauduleus zijn.

Is er momenteel een bekende golf of toename van phishing-aanvallen? Het kan geen kwaad voor bedrijven om hun communicatieprotocollen opnieuw te delen met hun klanten, zodat deze informatie top-of-mind blijft!

Beste klant, er is recentelijk een toename geweest in frauduleuze berichten onder onze bedrijfsnaam. Wij willen u eraan herinneren dat wij u nooit om persoonlijke gegevens zullen vragen of betalingslinks zullen sturen. Als u berichten ontvangt over deze onderwerpen, markeer ze dan als spam.

Geverifieerde Bedrijfsprofielen

Het kiezen van communicatiekanalen met geverifieerde afzenderprofielen, zoals RCS, kan helpen om het vertrouwen van klanten te vergroten. Hoe? Klanten zien het bedrijfslogo bovenaan de berichtconversatie, samen met een officiële bedrijfsnaam met een verificatievinkje, merkkleuren en bedrijfsgegevens zoals een website, e-mailadres en telefoonnummer. Deze visuele elementen zijn belangrijke signalen voor klanten om te weten dat de ontvangen berichten legitiem zijn en dat de afzender te vertrouwen is. Even belangrijk is dat de afwezigheid van deze signalen betekent dat klanten extra voorzichtig moeten zijn.

2. Accountovernames (ATO)

Met gestolen inloggegevens (vaak verkregen via datalekken of phishing) krijgen fraudeurs ongeautoriseerde toegang tot klantaccounts. Zodra ze toegang hebben, sluizen ze geld weg naar hun eigen rekeningen via ongeautoriseerde transacties. Het terugkrijgen van de controle over deze gehackte accounts kan een tijdrovend proces zijn, en hoe langer het duurt om de fraude te identificeren en alle activa te blokkeren, hoe meer geld verloren gaat. Welke preventieve maatregelen kunnen worden genomen?

Aanpak van Accountovernames

Criminelen slagen erin accounts te hacken door toegang te krijgen tot gebruikers- of inloggegevens. Hoewel het niet altijd te voorkomen is dat klanten (onbewust) gevoelige of persoonlijke gegevens delen met oplichters, kunnen we het criminelen moeilijker maken om die informatie te misbruiken. Hoe? Door de inlog- en verificatieprocessen van gebruikersaccounts te verbeteren.

MFA (Multi-Factor Authenticatie) of 2FA (Twee-Factor Authenticatie) kan het risico op accountovernames aanzienlijk verminderen, omdat gebruikers zich via meerdere verificatiemethoden moeten identificeren. Waar klanten normaal gesproken inloggen via single-factor authenticatie (alleen een wachtwoord), vereist multi-factor authenticatie ten minste een combinatie van twee of meer verificatiefactoren:

Iets wat een gebruiker weet, zoals een wachtwoord of een pincode.

Iets wat een gebruiker heeft, zoals een mobiele telefoon die een verificatiecode kan ontvangen (bijvoorbeeld een eenmalig wachtwoord of OTP) of fysieke tokens zoals USB-sleutels of productnummers.

Iets wat een gebruiker is, zoals vingerafdrukken of gezichtsherkenning.

Het klinkt ingewikkelder dan het is. In feite zijn de meeste mensen al bekend met MFA in hun dagelijks leven! Denk bijvoorbeeld aan het invoeren van je wachtwoord om toegang te krijgen tot sociale media, gevolgd door een verificatiecode of een eenmalig wachtwoord (OTP) via sms om de login te voltooien. Of het gebruik van een vingerafdruk om een betaling te bevestigen na het inloggen op een online account.

Zelfs als criminelen erin slagen wachtwoorden te bemachtigen, betekent dit nog niet dat ze toegang krijgen tot online accounts. Bovendien kan de tweede verificatiestap of OTP de klant waarschuwen voor verdachte accountactiviteit.

Voorbeeld:

Hallo Anna, dit is je verificatiecode om in te loggen bij je bank: 1234. Heb je deze code niet aangevraagd? Klik hier en laat het ons weten.

Stille Verificatie

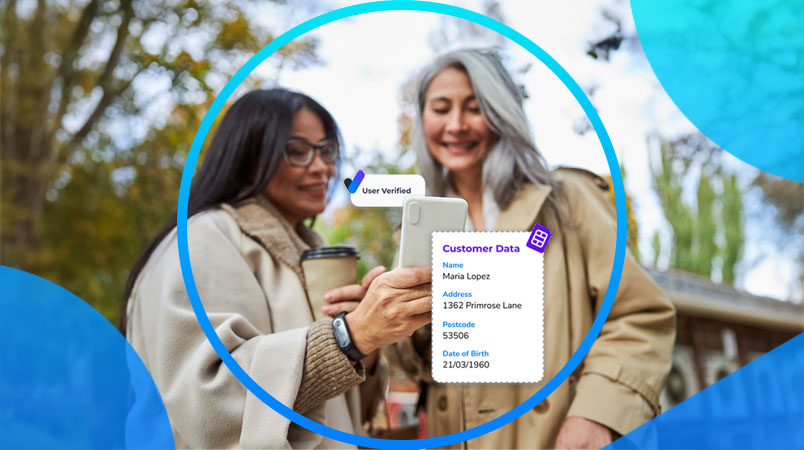

Stille verificatie, ook wel Mobile Identity Verification of Number Verify genoemd, is een nieuwe verificatiemethode die gebruikmaakt van de unieke kenmerken van de simkaart in mobiele apparaten om gebruikers in mobiele apps te autoriseren en te verifiëren.

Bij deze methode wordt de gebruiker gevraagd om alleen zijn telefoonnummer in te voeren, en verder niets. De authenticatie vindt op de achtergrond plaats via de mobiele operators die de simkaartverificatie leveren. Daarom wordt dit vaak een 'stille' authenticatiemethode genoemd. Omdat het grootste deel van de verificatie op de achtergrond gebeurt, zijn er geen externe acties van de gebruiker nodig.

Op deze manier kunnen bedrijven erop vertrouwen dat de persoon met wie ze communiceren de legitieme eigenaar is van het mobiele nummer. Dit helpt niet alleen bij het bestrijden van accountovernames (ATO), maar ook bij identiteitsdiefstal.

Detectie van SIM-Swap

Maar wat als criminelen fraude plegen met SIM-kaarten? SIM-swapfraude vindt plaats wanneer een fraudeur een mobiele provider misleidt om het telefoonnummer van een gebruiker over te zetten naar een nieuwe SIM-kaart. Ze doen zich voor als de eigenaar en beweren dat de SIM-kaart of telefoon verloren is, waarna ze de provider vragen om het telefoonnummer te registreren op een nieuwe SIM-kaart. Dit kan criminelen toegang geven tot accounts die gekoppeld zijn aan dat telefoonnummer.

SIM-swapdetectie, ook wel Takeover Protection-service genoemd, helpt SIM-swapfraude te voorkomen door wijzigingen in de SIM-kaart te monitoren en te detecteren. Voordat een transactie wordt uitgevoerd, kunnen bedrijven een SIM-swapcontrole uitvoeren. Deze controle geeft aan wanneer de SIM-kaart voor het laatst is gewisseld of geactiveerd.

3. Artificially Inflated Traffic (AIT)

Actief phishing en accountovernames proberen te voorkomen met 2FA door One Time Passwords (OTPs) te versturen? Let dan op voor Kunstmatig Opgeblazen Verkeer (AIT)!

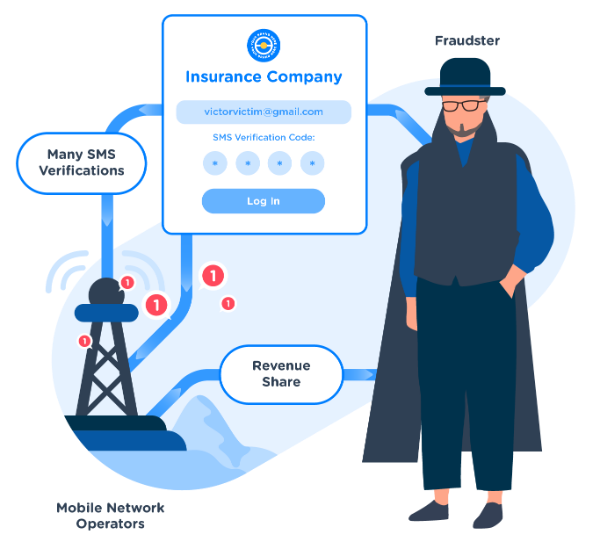

AIT, SMS-pumping of traffic pumping is een vorm van fraude waarbij criminelen geautomatiseerde inlogsysteem exploiteren om scherpe pieken in verkeer (berichten of oproepen) te veroorzaken naar nummers die zij bezitten of naar een reeks nummers die worden beheerd door een specifieke mobiele netwerkoperator (MNO) waarmee ze samenspannen. Criminelen strijken een deel van de gegenereerde inkomsten op, maar het bedrijf draait op voor de kosten.

Deze frauduleuze activiteit verhoogt niet alleen de kosten voor bedrijven, maar ondermijnt ook de reputatie van berichtenkanalen als betrouwbare communicatieopties. Volgens industrieel onderzoek is OTP-verkeer goed voor ongeveer 35-40% van al het SMS-verkeer, met naar schatting 1,5 biljoen OTP-berichten die jaarlijks worden verzonden—een aantal dat naar verwachting zal oplopen tot 2 biljoen in 2028.

Deze frauduleuze activiteit verhoogt niet alleen de kosten voor bedrijven, maar ondermijnt ook de reputatie van berichtenkanalen als betrouwbare communicatieopties. Volgens industrieel onderzoek is OTP-verkeer goed voor ongeveer 35-40% van al het SMS-verkeer, met naar schatting 1,5 biljoen OTP-berichten die jaarlijks worden verzonden—een aantal dat naar verwachting zal oplopen tot 2 biljoen in 2028.

AIT Bestrijden

AIT kan vaak worden herkend aan een piek in berichten die worden verzonden naar een reeks opeenvolgende nummers (bijvoorbeeld +1234567890, +1234567891, +1234567892, +1234567893, enzovoort). Deze nummers worden hoogstwaarschijnlijk beheerd door dezelfde mobiele netwerkoperator (MNO). Een duidelijk teken van frauduleus gebruik van OTP's is een onvoltooide verificatiecyclus. Helaas beschikken geavanceerde fraudeurs zelfs over tools om een voltooide verificatiecyclus te vervalsen. Wat kan een bedrijf hiertegen doen?

Verkeer Monitoren en Beheren

Om de uitdaging van AIT aan te pakken, is het belangrijk om berichtenverkeer te monitoren en beheren. CPaaS-providers bieden soms softwarepakketten aan die helpen bij het bestrijden van dit type fraude.

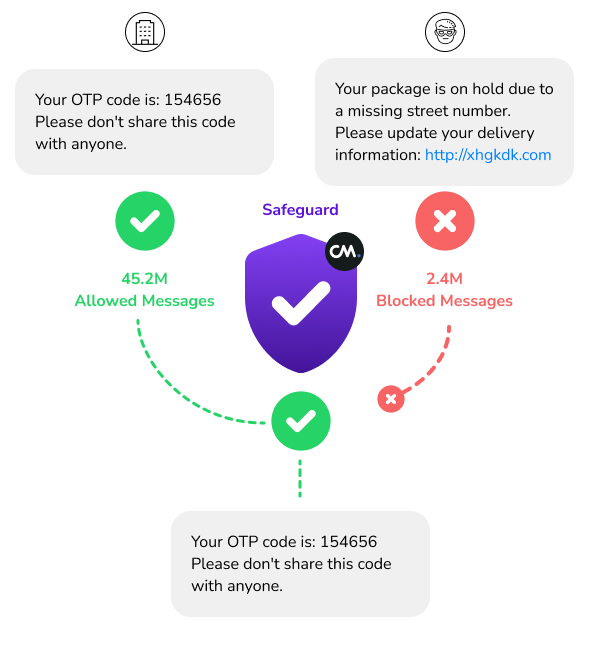

CM.com heeft Safeguard geïntroduceerd voor zijn klanten, specifiek om AIT-fraude te bestrijden. Safeguard heeft twee versies, beide gericht op het voorkomen van AIT:

Bestemmingsblokkering: Klanten kunnen nu selectief berichtenverkeer naar specifieke bestemmingen blokkeren waar zij geen zakelijke activiteiten of belangen hebben. Deze functionaliteit biedt klanten gedetailleerde controle over hun berichtenverkeer, zodat middelen efficiënt worden ingezet. Onze experts van CM.com helpen bij het bepalen van de risico's voor elke bestemming en adviseren u hier passend over.

Allow-List: Voor nog striktere beveiliging kunnen klanten een "allow-list"-benadering implementeren, waarbij alle berichtenbestemmingen standaard worden geblokkeerd, behalve de landen die expliciet aan de allow-list zijn toegevoegd. Deze strenge instelling voegt een extra beveiligingslaag toe en beschermt klanten tegen ongewenst verkeer.

IP-beperkingen: Wanneer fraudeurs de geheime token van een klant bemachtigen, proberen ze deze te misbruiken via hun eigen servers. Door IP-beperkingen in te stellen, kunt u ongeautoriseerde activiteiten op servers die niet van u zijn voorkomen.

Rate Limiting: Stel regels in voor het maximale aantal berichten dat binnen een bepaalde tijdsperiode kan worden verzonden. Dit helpt onverwachte kosten als gevolg van AIT-aanvallen te beheersen en te beperken.

Real-Time Traffic Profiling: Met behulp van machine learning creëert Safeguard Plus een dynamisch profiel van het verkeer van elke klant, waardoor het systeem het risico van elk individueel bericht kan evalueren en classificeren.

Flexibele Implementatieopties: Klanten kunnen kiezen tussen het monitoren van hun verkeer met gedetailleerde analyses of het automatisch blokkeren van berichten die als AIT worden geïdentificeerd.

Schaalbare Abonnementen: Vanaf slechts €199 per maand verwerkt Safeguard Plus tot 100.000 berichten per maand. Voor klanten op het hoogste niveau is er een onbeperkt pakket beschikbaar om al het verkeer continu te monitoren.

Blijf Veilig Met CM.com

CM.com is een toonaangevende aanbieder van Communication Platform as a Service (CPaaS)-oplossingen en biedt fraudepreventieve oplossingen op elk niveau - van eenmalige wachtwoorden tot de nieuwste verificatiemethoden, gecombineerd in één eenvoudige API, en een geavanceerde verkeersbeheersuite genaamd Safeguard, die gebruikmaakt van geavanceerde machine learning voor realtime bescherming tegen AIT.

Wilt u uw diensten en verkeer beschermen tegen fraude met CM.com? Of wilt u een gesprek met onze experts om te zien hoe wij uw bedrijf kunnen helpen? Laat uw gegevens hieronder achter, we helpen u graag!